Webアプリケーション脆弱性診断

概要

WASCに準拠した最新セキュリティ情報に基づき外部からWebアプリケーションに潜む脆弱性を診断を行うことで、改善が必要な脆弱性問題個所を特定し、緊急度(重要度)とともにレポートの形で可視化してご提供します。診断ツールが生成したテスト用のHTTPリクエストを攻撃者の視点で送信することにより、タイムリーな脆弱性診断が可能です。また、脆弱性の指摘だけでなく、修正方法のアドバイザリーもレポートとしてご提供することで、お客様のWebセキュリティ対策を強力にサポートします。

- 診断対象:

- ・Webアプリケーション(パッケージ、自社開発)

・ミドルウェア(CMS、IIS、Apacheなど)/ システムインフラ(OS)

サービス

サービス概要

お客様の社内もしくはお客様管理のデータセンター内に構築された開発環境(またはバックアップ環境)のWebアプリケーションに対してセキュリティ・スキャンを実施し、診断レポートを作成・提出致します。脆弱性を修正後、再診断を行い結果の診断レポートの提出も含みます。

※脆弱性の修正作業はお客様にて実施して頂きますが、弊社にて作業を行う場合は、別料金で対応可能です。

- 前提条件:

- ・診断対象へのインターネットからのアクセス、もしくは診断用PCを同一ネットワークへの接続が可能なこと

・開発環境など、セキュリティ・スキャンによりシステムに影響の出ない環境であること

- 成果物:

- ・診断レポート ※診断結果の説明会は含みません。

診断レポートサンプル

サービス提供の流れ

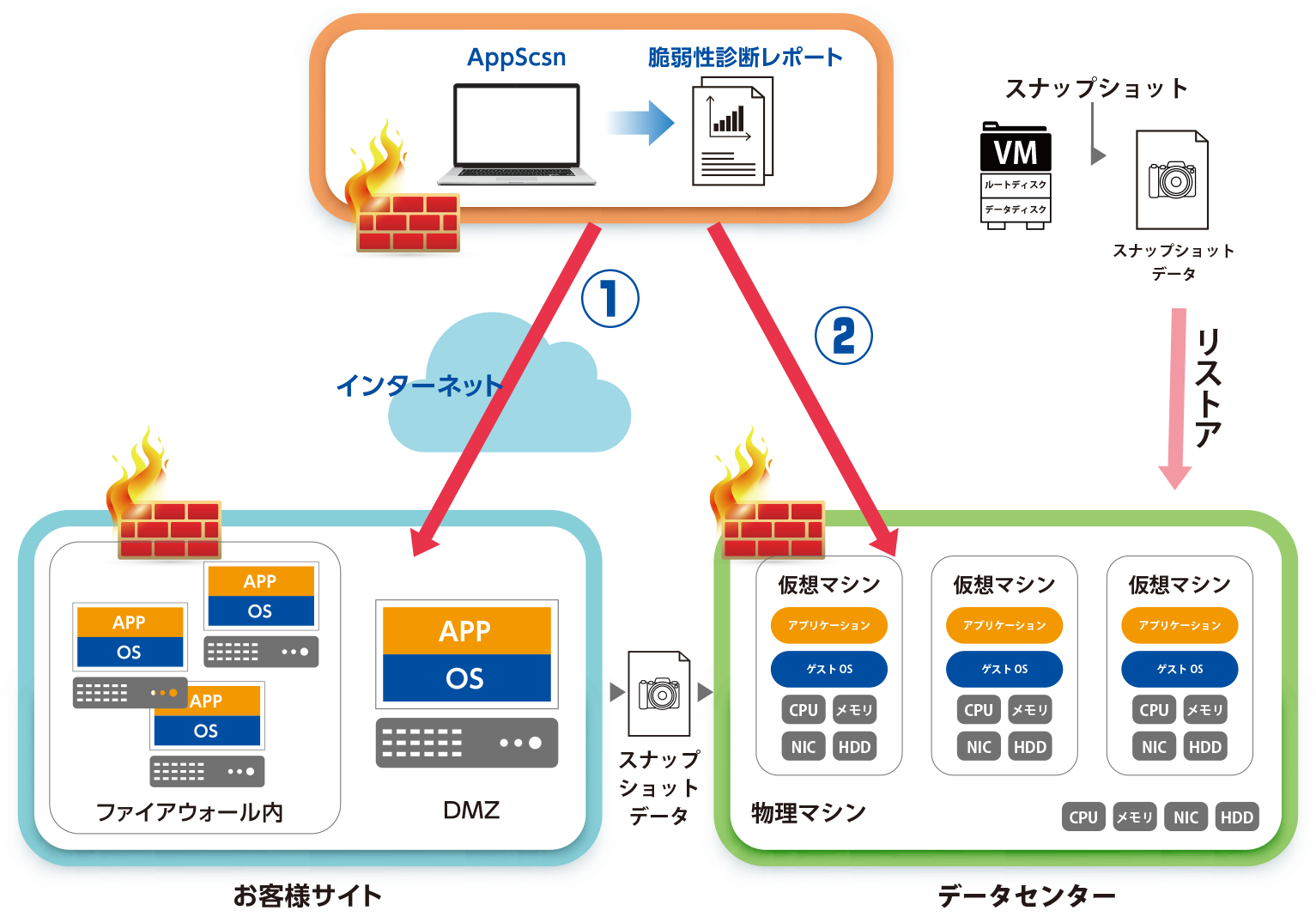

サービス実施形態

①弊社管理のデータセンター内の仮想サーバ環境へお客様のWebアプリケーションのコピーをお預かりしてセキュリティ・スキャンを実施し、レポートを作成します。

②お客様の社内もしくはお客様管理のデータセンター内に構築された開発環境(またはバックアップ環境)Webアプリケーションに対してセキュリティ・スキャンを実施します。

メリット

Webサーバを対象とした攻撃目的としては、個人情報を含む情報の搾取とWebサイト自身の改ざんの2つがあります。

現在、いたずらや主義主張による改ざんのだけではなく、Webサイトを閲覧しただけでウィルスに感染するように改ざんされるケースが主流となっています。この場合、Webサイトを改ざんされた企業はウィルス感染に加担した加害者になってしまいます。

改ざんの手口としては、攻撃者が管理者のID・パスワードを盗み、管理者としてWebサイトを操作して改ざんしてしまうやり方のほか、Webサーバに存在する脆弱性を攻撃することにより、改ざんを行います。直接コンテンツの改ざんを行う方法と、秘密の出入り口を作るなどして遠隔操作で改ざんを行う2つの方法があります。

情報の搾取は、攻撃者がWebサービスでよく使われるソフトウェアの脆弱性や弱点を狙って、またはリモート管理用のサービスからの侵入することで行われます。

このWebアプリケーション脆弱性診断サービスでは、攻撃者のターゲットとなるWebサーバとアプリケーションに存在する脆弱性を高・中・低・情報の危険度レベルことに分類し、脆弱性となる原因やその根拠や修正のアドバイスなどの脆弱性修正作業をする際に役立つ情報も含む診断レポート形式で提供することで脆弱性の存在する個所の改修がより容易になります。また、改修作業完了後の再診断もご利用頂けます。

Webアプリケーション診断サービスの調査カテゴリ・項目

Webアプリケーションのセキュリティ脅威は、WASC(Web Application Security Consortium)が公開している脅威分類が一般的と考えられています。当社のWebアプリケーション診断では、WASC脅威分類の内容はもちろん、お客様のWebサイトの安全性を可能な限り洗い出すため、以下の項目を調査します。

| 認証 |

総当たり攻撃 |

| 不適切な認証 |

| もろいパスワード復元の検証 |

| 承認・認可 |

証明書・セッションの推測 |

| 不適切な承認 |

| 不適切なセッション期限 |

| セッションの固定 |

| クロスサイトリクエストフォージェリ※ |

| クライアント側での攻撃 |

コンテンツの詐称 |

| クロスサイトスクリプティング |

| クロスサイトトレーシング※ |

| 外部サイトへのリダイレクト |

| コマンドの実行 |

バッファオーバーフロー |

| 書式文字列攻撃 |

| LDAPインジェクション |

| OSコマンドインジェクション |

| SQLインジェクション |

| SSIインジェクション |

| Xpathインジェクション |

| 情報公開 |

ディレクトリの一覧表示 |

| 情報漏洩 |

| ディレクトリラバーサル |

| 推測可能なリリースの位置 |

| ロジックを狙った攻撃 |

機能の悪用 |

| サービス拒否 |

| 自動化の停止が不適切 |

| 不適切なプロセス処理 |

| その他 |

HTTPへヘッダインジェクション |

| Webサーバ・アプリケーション特定 |

| 不適切な暗号化※ |

| 既知の脆弱なアプリケーション※ |

| 既知の脆弱なWebサーバ※ |